MBSA, Microsoft Baseline Security Analyzer

Vorwort

Der Microsoft Baseline Security Analyzer (MBSA) wird verwendet, um einen oder

mehrere Computer im Hinblick auf

Sicherheitslücken in zwei Kategorien zu analysieren:

![]() Schwachstellen

in Sicherheitskonfigurationen

Schwachstellen

in Sicherheitskonfigurationen

![]() Fehlende

Sicherheitsupdates

Fehlende

Sicherheitsupdates

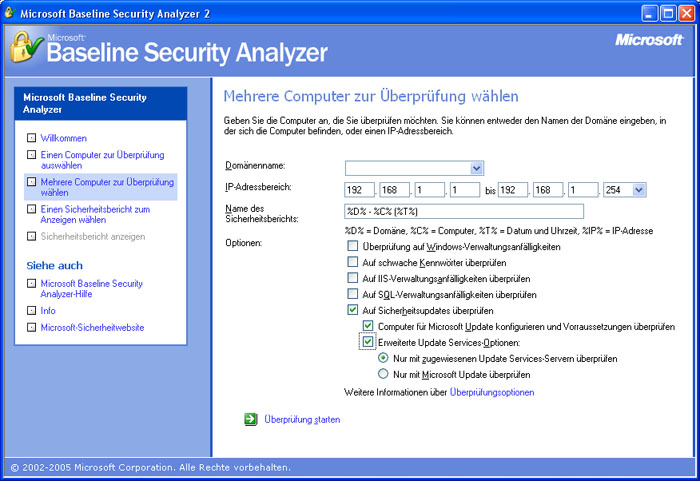

Folgend wird erläutert, wie Sie MBSA verwenden, um nach Updates zu suchen,

die hätten installiert werden müssen.

Nachdem Sie MBSA von der Microsoft

Download Seite heruntergeladen und installiert haben, können Sie das

Tool

verwendne, um alle Computer im Netzwerk oder alle Domänen zu überprüfen,

für die Sie über Administratorzugriffs-

rechte verfügen. Wenn Sie alle Computer in einem bestimmten Subnetz unter

Verwendung Ihrer aktuellen Benutzer-

anmeldeinformationen überprüfen möchten, gehen Sie folgendermaßen

vor:

Hinweis: Wenn Sie nicht über ausreichende Rechte auf einem Computer verfügen,

zeigt MBSA die IP-Adresse des

Computers und die Meldung Der Benutzer ist auf dem

lokalen Computer kein Administrator an.

Fehlende Updates werden mit einem roten X und veraltete Updtes mit einem gelben

X markiert. Ein grünes Häckchen

gibt an, dass ein Scanvorgang erfolgreich ausgeführt wurde und keine fehlenden

Updates gefunden wurden. Scanbe-

richte werden auf dem Computer gespeichert, auf dem MBSA ausgeführt wird,

und zwar im Ordner

%userprofile%\SecurityScans. Für jeden überprüften Computer

wird jeweils ein Sicherheitsbericht erstellt.

Während des Scannvorgangs verwendet MBSA die Protokolle NetBIOS

über TCP/IP und CIFS (Common Internet

File System) zum Herstellen einer Verbindung mit Computern (hierzu sind die

TCP-Anschlüsse 139 und 445 erfor-

derlich). Wenn eine Firewall diese Anschlüsse zwischen Ihnen und

den Zielcomputern blockiert oder auf den Com-

putern die Internetverbindungsfirewall-Funktion aktiviert ist und diese Anschlüsse

nicht geöffnet wurden, können Sie

die Computer nicht überprüfen.

Zu Beginn des Scanvorgangs muss MBSA eine XML-Datei abrufen, die Informationen

zu Updates und Sicherheits-

risiken enthält. Standardmäßig wird diese Datei von der Microsoft

Webseite

http://go.microsoft.com/fwlink/?LinkId=16932

abgerufen. Diese Datei enthält alle aktuellen Updates, die von

Microsoft zur Verfügung gestellt werden. Wenn Sie WSUS zum Genehmigen bestimmter

Updates verwenden, akti-

vieren Sie das Kontrollkästchen "Nur mit

zugewiesenen Update Services-Servern überprüfen". Der

WSUS

Server für den jeweiligen Computer wird automatisch anhand der Zuweisungen

gefunden. Dies führt dazu, dass

MBSA die Datei ApprovedItems.txt

abruft, die sich im Stammverzeichnis der IIS-Standardwebseite befindet. Mit

dieser Option wird MBSA so konfiguriert, dass Updates, die Sie bewusst nicht

bereitgestellt haben, nicht markiert

werden.

In einigen Fällen kann es auch vorkommen, dass MBSA ein nciht installiertes

Update meldet, obwohl Sie ein Up-

date vollständig ausführt oder alle in einem Security Bulletin genannten

Schritte ausgeführt haben. Für diese fal-

schen oder fehlerhaften Berichte gibt es zwei Gründe, die Sie zwar kennen

sollten, aber bei künftigen Scanvor-

gängen einfach ignorieren können:

![]() Die

überprüften Dateien wurden im Rahmen einer Installation aktualisiert,

die nicht im Zusammen-

Die

überprüften Dateien wurden im Rahmen einer Installation aktualisiert,

die nicht im Zusammen-

![]() hang mit einem

Securiy Bulletin steht.

hang mit einem

Securiy Bulletin steht.

Beispiel: Eine von verschiedenen Versionen desselben Programms gemeinsam verwendete

Datei wurde durch die

neuere Version aktualisiert. MBSA kennt die neue Version nicht und meldet das

Fehlen des Updates, weil die er-

wartete Version nicht gefunden werden konnte.

![]() Einige

Security Bulletins beinhalten jedoch keine Dateiaktualisierung, sondern eine

Konfigurations-

Einige

Security Bulletins beinhalten jedoch keine Dateiaktualisierung, sondern eine

Konfigurations-

änderung, die nicht überprüft werden kann.

Diese Kennzeichen werden als Hinweis- oder Warnmeldungen angezeigt und sind

mit einem blauen Sternchen

beziehungsweise mit einem gelben X markiert.

MBSACLI

Ein großes Netzwerk sollte regelmäßig überprüft werden,

um die nicht ordnungsgemäß aktualisierten Computer

ermitteln zu können. Das Überprüfen eines großen Netzwerks

nimmt jedoch sehr viel Zeit in Anspruch. Während

die MBSA-Konsole die effizienteste Methode bietet, um ein Netzwerk interaktiv

zu überprüfen, ermöglicht die

Befehlszeilenschnittstelle von Microsoft Baseline Security Analyzer (MBSACLI)

das Analysieren mithilfe von

Scripts. Mithilfe von Scripts können Sie einen Zeitplan für das automatische

Ausführen des Scanvorgangs ohne

weiteren Benutzereingriff erstellen. Auf diese Weise kann MBSACLI einen Bericht

generieren, den Sie bei Bedarf

berücksichtigen können.

Sicherheitswarnung

Es kann durchaus sinnvoll sein, die MBSACLI-Scanvorgänge außerhalb

der Geschäftszeiten auszuführen, damit

während der regulären Arbeitszeit nicht unnötig Netzwerkressourcen

verwendet werden. Allerdings müssen Sie

in diesem Fall beachten, das Sie dann die mobilen Computer, die die Mitarbeiter

mit nach Hause nehmen,

nicht überprüfen können. Es empfiehlt sich, die Scanvorgänge

zu unterschiedlichen Tageszeiten auszuführen.

Ein weiterer Grund, die Scanvorgänge mit MBSACLI auszuführen, besteht

darin, dass die Überprüfung von

mehreren Netzwerkprodukten aus erfolgen kann. Wenn Ihre Organisationen beispielsweise

über fünf Büros an

verschiedenen Standorten verfügt, ist es effizienter, jeweils einen Computer

in den einzelnen Büros für die Über-

prüfung zu verwenden. Dies ermöglicht eine erhöhte Leistungsfähigkeit

und einen reduzierten Bandbreitenver-

brauch im WAN (Wide Area Network) sowie das Überprüfen der Computer,

und zwar auch dann, wenn die von

MBSACLI zum Überprüfen verwendeten Anschlüsse durch Perimeterfirewalls

blockiert werden.

MBSACLI wurde bei Version 1 des MBSA in zwei Modi ausgeführt:

![]() MBSA

MBSA

![]() HFNetChk

HFNetChk

Die im MBSA-Modus bereitgestellten Funktionen sind mit denen der grafischen

MBSA-Konsole vergleichbar. Der

HFNetChk-Modus bietet Abwärtskompatibilität mit früheren Versionen

des Tools und stellt darüber hinaus wei-

tere Funktionen bereit, die nicht im MBSA-Modus unterstützt werden. Einige

der zusätzlichen Funktionen des

HFNetChk-Modus umfassen das Herstellen einer Verbindung mit Netzwerkressourcen

als ein anderer Benutzer,

das Angeben einer XML-Datenquelle und das Überprüfen der in einer

Textdatei angegebenen Gruppe von Com-

putern. Der HFNetChk-Modus sucht nur nach fehlenden Updates. Andere Sicherheitslüclen

wie fehlerhafte Kon-

figurationseinstellungen werden nicht überprüft.

Die bisherige MBSA-Suchmaschine wurde durch den Windows

Update Agent in Version 2 des MBSA ersetzt,

und sie wurde vollständig in den MBSA-Scan integriert. Für Benutzer,

die an den /HF-Modus des Scannens

aus früheren Versionen des MBSA gewöhnt sind, existiert eine einfache

Lösung mit Mbsacli.exe und

Wusscan.dll, die den Parameter /xmlout (XML-Daten) nutzt. Dieser Parameter bietet

eine einfache Ausgabe im

XML-Format über die Konsole, was die Integration mit anderen Lösungen

schnell und einfach gestaltet. Die Aus-

gabe beinhaltet alle Datenelemente des /HF-Modus sowie zusätzliche Daten.

Wie für die grafische MBSA-Konsole müssen Sie auch hier über

Administratorrechte verfügen, um MBSACLI

zum Überprüfen von Computern verwenden zu können. Wenn Sie einen

Remotecomputer überprüfen und Ihre

Administratorrechte und die Netzwerkverbindung über eine Eingabeaufforderung

prüfen müssen, können Sie da-

zu den Befehl Net Use \\Computername\C$ verwenden.

Beim Herstellen einer Verbindung mit der ausgeblen-

deten administrativen Freigabe C$ werden dieselben Netzwerkprotokolle verwenden,

die auch MBSACLI ein-

setzt. Nach dem Herstellen der Verbindung verwendet MBSA die bestehende Verbindung

und die entsprech-

enden Anmeldeinformationen. Wenn Sie iene Verbindung mit einem Remotecomputer

mit anderen Anmelde-

informationen herstellen müssen und nicht den HFNetChk-Modus verwenden

möchten, sollten Sie daher zu-

erst eine Verbindung mithilfe des Befehls Net Use herstellen. Im folgenden Beispiel

wird der Remotecomputer

mit der IP-Adresse 192.168.1.123 mit dem Benutzernamen Admin

und dem Kennwort $eCur!1! überprüft:

net use \\192.168.1.123\c$ /user:Admin $eCur!1!

mbsacli /i 192.168.1.123

net use \\192.168.1.123\c$ /delete

In der folgenden Tabelle werden die im MBSA-Modus von MBSACLI verfügbaren

Parameter aufgelistet:

| Parameter | Beschreibung |

| /target Domäne\Computer | Überprüft den Host mit dem angegebenen Computernamen. |

| /target IP | Überprüft den Host mit der angegebenen IP-Adresse |

| /r IP-IP | Gibt einen zu überprüfenen IP-Adressberech an, von (und beginnend mit) ipadresse1 bis einschließlich ipadresse2. |

| /d Domäne | Überprüft alle Computer in der angegebenen Domäne. Der verwendete Computer muss natürlich diese Computer identifizieren können. Dabei wird derselbe Mechanismus wie in der Netzwerkumgebung durchsuchen können, ist dieser Parameter funktionsfähig. |

| /listfile Dateiname | Überprüft die angegebene IP-Adresse oder den Computer in der angegebenen Datei. |

| /n Option | Überspringt bestimmte Scanvorgänge. Sie können OS, SQL, IIS, Updates und Password auswählen. Wenn Sie mehrere Scanvorgänge unterdrücken möchten, trennen Sie die angaben durch ein Pluszeichen (+). Wenn Sie zB. nur nach Updates suchen möchten, verwenden Sie den Befehl Mbsacli /n OS+SQL+IIS+Password. |

| /wa | Zeigt nur die auf dem Update Services- Server genehmigten Updates an |

| /wi | Zeigt alle Updates an, auch wenn sie nicht auf dem Update Services-Server genehmigt wurden. |

| /nvc | Überprüft nicht auf eine neuere MBSA-Version. |

| /o Dateiname | Verwendet eine andere Vorlage für den Berichtdateinamen. Standardmäßig lautet der Name %domain% - %computername% (%date%). Wenn Sie Leerzeichen in der Vorlage verwenden, müssen Sie diese in Anführungszeichen setzen. Dateiname Ausgabe-XML-Dateinamenvorlage. Standard: %D% - %C% (%T%). |

| /qp | Zeigt den Überprüfungsstatus nicht an. |

| /qt | Zeigt den Bericht nicht standardmäßig nach der Überprüfung jedes einzelnen Computers an. |

| /qe | Zeigt die Fehlerliste nicht an. |

| /qr | Zeigt die Berichtliste nicht an. |

| /q | Zeigt keine der vorherigen Elemente an. |

| /unicode | Zeigt die Ausgabe in Unicode an. |

| /u Benutzername | Führt die Überprüfung unter dem angegebenen Benutzernamen aus. |

| /p Kennwort | Führt die Überprüfung mit dem angegebenen Kennwort aus. |

| /catalog Dateiname | Bestimmt die Datenquelle, die die verfügbaren Updateinformationen enthält. |

| /nai | Aktualisiert die Windows Update- Agent-Vorraussetzungskomponenten nicht während einer Überprüfung. |

| /nm | Konfiguriert Computer nicht für die Microsoft Update-Site für die Überprüfung. |

| /nd | Downloadet keine Dateien von der Microsoft-Website während der Überprüfung. |

| /xmlout | Wird im "Nur Updates"-Modus unter Verwendung von mbsacli.exe und wusscan.dll ausgeführt. Zugelassene Parameter für diese Option: /catalog, /wa, /wi, /nvc, /unicode. |

| /l | Zeigt alle verfügbaren Berichte an. |

| /ls | Zeigt Berichte von der letzten Überprüfung an. |

| /lr Dateiname | Zeigt den Übersichtbericht an. |

| /ld Dateiname | Zeigt den detaillierten Bericht an. |

| /? | Zeigt diese Hilfe an. |

MBSACLI gibt keine Informationen zu Sicherheitslücken direkt in der Konsole

aus. Stattdessen werden nur die

überprüften Computer und eine Gesamtbewertung angezeigt. Die Details

des Scanvorgangs werden in einem

XML Bereich gespeichert, der wiederum im Ordner %userprofile%\SecurityScans\

gespeichert wird. Standard-

mäßig setzt sich der Dateiname für jeden Bericht folgendermaßen

zusammen: Domäne - Computername (Dat-

um).

Sie können diese Berichte jedoch mithilfe der grafischen MBSA-Konsole

anzeigen. Starten Sie einfach MBSA

und klicken Sie dann auf Vorhandene Sicherheitsberichte

anzeigen. MBSA zeigt die Seite Einen Sicher-

heitsbericht zum Anzeigen wählen an, auf der alle verfügbaren

Berichte aufgeführt werden. Sie können diese

Berichte auch über die Befehlszeile anzeigen, indem Sie den Paremeter /Id

verwenden und den Berichtdatei-

namen angeben.

Bei der Alten Version (V 1) des MBSA, gab es die Möglichkeit, den HFNetChk

Modus auszuführen indem

Sie den HFNetChk-Modus von MBSACLI verwenden, und den Parameter

/hf als ersten Parameter angeben.

Geben Sie dann die HFNetChk-Standardparameter an. Die bisherige MBSA-Suchmaschine

wurde durch den

Windows Update Agent ersetzt, und sie wurde vollständig in den MBSA-Scan

integriert. Für Benutzer, die an

den /HF-Modus des Scannens aus früheren Versionen des MBSA gewöhnt

sind, existiert eine einfache Lösung

mit Mbsacli.exe und Wusscan.dll, die den Parameter /xmlout (XML-Daten) nutzt.

Dieser Parameter bietet eine

einfache Ausgabe im XML-Format über die Konsole, was die Integration mit

anderen Lösungen schnell und

einfach gestaltet. Die Ausgabe beinhaltet alle Datenelemente des /HF-Modus sowie

zusätzliche Daten.

Nähere Informationen zu MBSA finden Sie im Microsoft Technet:

http://www.microsoft.com/germany/technet/sicherheit/tools/mbsa/2_0.mspx

Erstellt von: Haßlinger Stefan

Im: Jahr 2006